한국 뉴스에서 개인정보 유출 사고를 접하면 우리는 보통 어떤 장면을 떠올리나요? 사과문 팝업창, 그리고 “비밀번호를 변경해 주세요”라는 안내 문자 정도일 겁니다. 최근 있었던 SK텔레콤이나 쿠팡의 개인정보 유출 사건을 떠올려 보면 쉽게 이해할 수 있습니다.

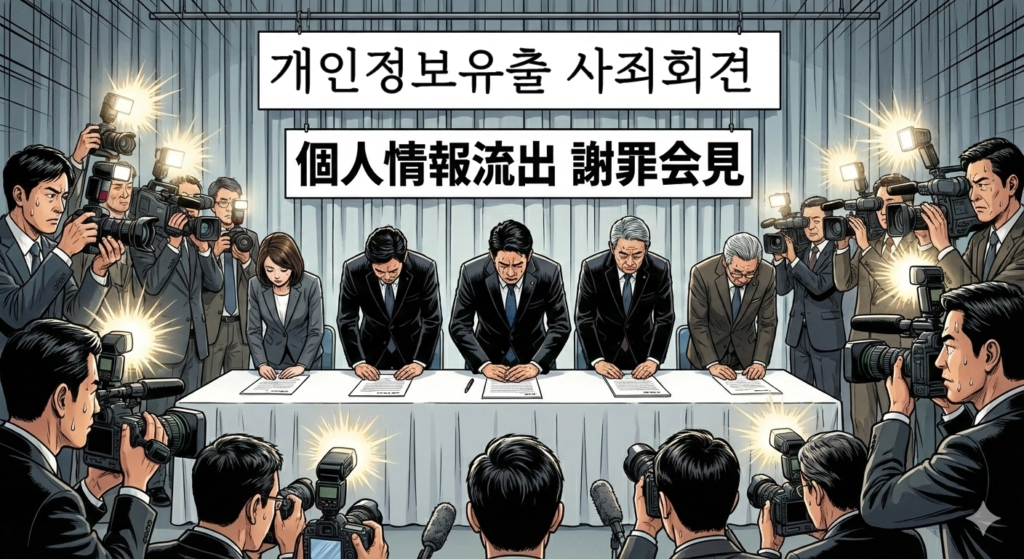

하지만 일본은 다릅니다. 어느 날 갑자기 검은 양복을 입은 CEO와 임원진이 기자회견장에 일렬로 섭니다. 수많은 카메라 플래시가 터지는 가운데, 그들은 90도로 허리를 굽히거나 심지어 무릎을 꿇고(도게자) 머리를 조아립니다.

“고객님들의 소중한 정보를 지키지 못해 죽을 죄를 지었습니다.”

마치 회사가 망하기라도 한 것처럼 비장합니다. 기술적 사고를 ‘사회적 물의’로 받아들이는 나라. 오늘은 일본 기업들이 왜 그토록 **’보안(Security)’**에 강박적으로 매달리는지, 그 배경과 실체를 파헤쳐 봅니다.

1.기술의 실패가 아니라 ‘신뢰의 파산’이다

일본 비즈니스의 밑바닥에는 **’신용(Shinyo)’**이라는 거대한 뿌리가 있습니다. 일본 기업에게 해킹이나 정보 유출은 단순한 시스템 오류가 아닙니다. 고객과의 약속을 어긴 ‘배신 행위’로 간주됩니다.

- 가해자 프레임: 한국이나 미국에서는 해킹을 당하면 “우리도 피해자”라는 인식이 어느 정도 있지만, 일본에서는 “고객 정보를 맡아놓고 관리를 소홀히 한 가해자”라는 인식이 지배적입니다.

- 사회적 매장: 보안 사고 한 번으로 회사의 브랜드 이미지가 나락으로 떨어지는 것은 물론, 거래처들이 줄줄이 계약을 끊는 ‘손절’ 사태가 벌어집니다. 그래서 일본 경영진에게 보안은 IT 이슈가 아니라 ‘생존(Risk Management) 이슈’입니다.

2.한국 영업맨을 울리는 ‘보안 체크리스트’의 늪

일본 진출을 시도하는 한국 IT 기업들이 가장 많이 좌절하는 단계가 바로 여기입니다. 제품 데모도 훌륭했고, 가격도 마음에 들어 했습니다. “좋습니다, 검토해보죠”라는 긍정적인 답변을 듣고 샴페인을 터뜨리려는 순간, 이메일이 도착합니다.

[첨부파일: 보안 점검 체크리스트.xlsx (행 수: 500개)]

- 서버는 어디에 있는가?: 일본 기업(특히 공공/금융)은 데이터가 일본 국경 밖으로 나가는 것을 극도로 꺼립니다. “AWS 도쿄 리전을 씁니다”라고 해도, 백업 데이터는 어디에 있는지, 관리자가 한국에서 접속 가능한지 집요하게 묻습니다.

- 인증 마크의 유무: 한국의 ISMS처럼 일본에는 ‘P마크(프라이버시 마크)’나 ISMS 인증이 필수인 경우가 많습니다. “기능은 없지만 우리가 개발해 줄게”는 통하지 않습니다. 문서를 중요시하는 그들에게는 ‘인증서’가 곧 품질 보증수표입니다.

3.아날로그 보안: 물리적인 것이 가장 안전하다?

디지털 보안에는 의심이 많지만, 눈에 보이는 물리적 보안에는 진심입니다. 일본 사무실을 방문해보면 한국과는 다른 풍경을 볼 수 있습니다.

- 클린 데스크: 퇴근할 때 책상 위에 종이 한 장, 펜 하나 남기지 않고 모두 서랍에 넣어 잠가야 하는 회사가 많습니다.

- 출입 통제: 외부인이 사무실 내부에 들어가는 절차가 매우 까다롭습니다. 심지어 회의실로 가는 동선 외에는 가벽을 세워 내부 업무 공간을 철저히 가리기도 합니다.

- 망 분리: 업무용 PC와 인터넷 검색용 PC를 물리적으로 아예 분리해 놓은 기업도 흔합니다.

4.한국 기업을 위한 제언: ‘기능’ 말고 ‘안심’을 팔아라

일본 바이어에게 “우리 솔루션은 기능이 우수하며 빠르고 저렴합니다.”라고 어필하는 것은 하수입니다. 그들이 진짜 듣고 싶은 말은 이것입니다.

“우리 솔루션은 당신의 회사를 위험에 빠뜨리지 않습니다.”

- 데이터 주권 명시: 데이터가 일본 내 서버(AWS Tokyo 등)에 저장된다는 점을 명확히 하십시오.

- 문서화(Documentation): 장애 발생 시 대응 매뉴얼, SLA(서비스 수준 협약), 보안 정책 백서를 꼼꼼하게 준비해서 먼저 내미십시오. 일본으로 진출에 진심이라고 평가 받을 것입니다.

- 성실한 체크리스트 작성: 그들의 500개짜리 질문지는 괴롭히기 위함이 아닙니다. 담당자가 상사에게 보고할 ‘명분’을 만들어주는 과정입니다. 귀찮아하지 말고 꼼꼼히 채워주세요.

일본에서의 보안은 기술(Tech)이 아니라 **예의(Manner)**이자 경영 철학입니다. 이 점을 이해한다면, 깐깐한 그들의 문을 여는 열쇠를 쥔 셈입니다.

[Editor’s Real Story] “비밀번호는 별도 메일로 보냅니다?” (PPAP의 추억)

일본 기업과 이메일을 주고받다 보면 기이한 경험을 하게 됩니다. 분명 파일을 보냈다고 하는데, 첨부파일은 암호가 걸린 ZIP 파일입니다. 그리고 잠시 후, 또 다른 메일이 옵니다.

제목: [비밀번호 송부] 방금 전 메일의 압축 해제 비밀번호입니다.

이것을 일본에서는 **’PPAP’**라고 부릅니다. Password P付き(패스워드를 붙여) Angoka(암호화) Protocol 의 일본식 조어입니다.)

한국인 시각에서는 “해커가 첫 번째 메일을 가로챘으면, 두 번째 메일도 가로챌 수 있는 거 아냐?”라고 생각하겠죠. 맞습니다. 보안 실효성은 사실상 거의 없습니다. 하지만 일본 기업들은 오랫동안 이 방식을 고수해 왔습니다.

“우리는 보안을 위해 이렇게까지 절차를 지키고 노력했다”는 것을 보여주는 일종의 ‘의식(Ritual)’이었기 때문입니다. (다행히 최근 일본 정부가 “이건 의미 없다”며 탈PPAP를 선언해 조금씩 사라지는 추세지만, 보수적인 기업은 여전히 애용(?) 중입니다.)

[3줄 요약]

- 일본 기업에게 보안 사고는 단순한 시스템 오류가 아니라, 기업의 존폐가 걸린 **’신용 문제’**다.

- 일본 진출 시 **’보안 체크리스트’**와 ‘서버 위치(데이터 주권)’ 이슈는 피할 수 없는 관문이다.

- 실효성 논란에도 불구하고 **’절차’와 ‘형식’**을 중시하는 일본 특유의 보안 문화(PPAP 등)를 이해해야 한다.

#일본IT보안 #PPAP #일본진출 #보안체크리스트 #P마크 #프라이버시마크 #ISMS

Written by J브릿져