키먼스넷은 2022년 10월 19일~11월 18일에 걸쳐 ‘표적형 공격 대책 상황’에 관한 조사를 실시했습니다. 이 조사에서 알게 된 표적형 공격에 대한 「자사를 노린 공격의 피해 유무」나 「공격에 의해서 발생한 피해」 등에 대해 자세히 알아겠습니다.

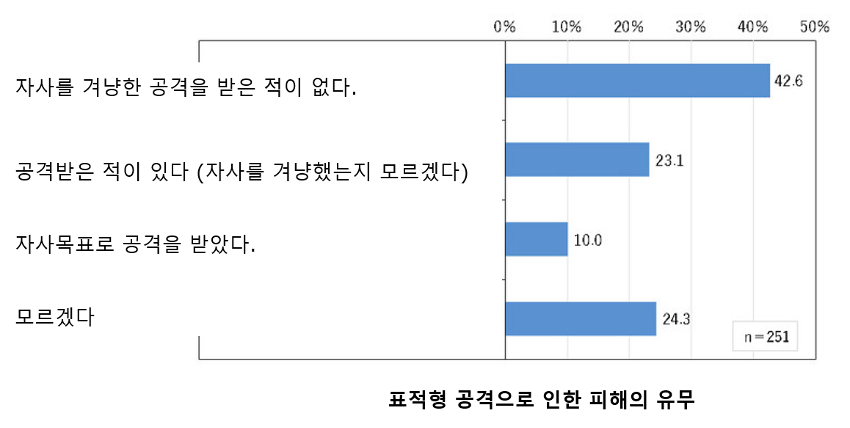

명확하게 「자사를 노린 공격을 받았다」는 10.0%였으며 반대로 자사를 겨냥한 공격을 받은 적은 없다는 42.6%였다. 그러나 공격을 받은 적은 있지만 자사를 겨냥했는지는 모르겠다(불특정 다수를 겨냥한 공격일 수도 있다)는 23.1%, 공격을 받았는지조차 모르겠다는 24.3%로 간과할 수 없을 정도로 존재하고 있어 잠재적 공격은 더 많을 것으로 예상됩니다.

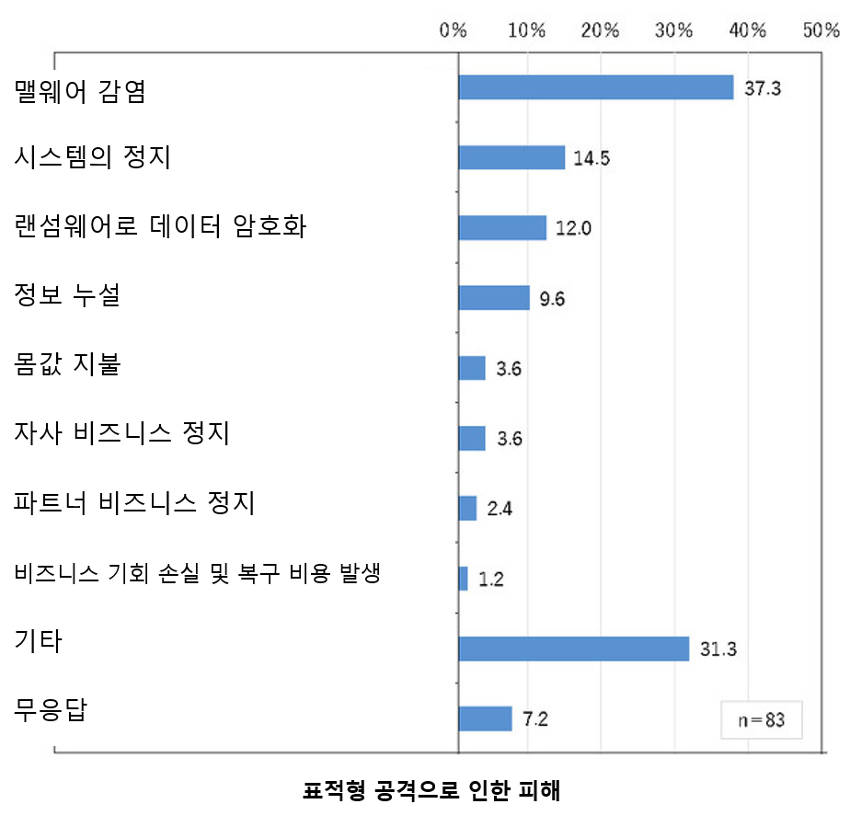

표적형 공격에 의한 피해 경험이 있는 분을 대상으로 구체적인 내용을 알아 본 결과, 「멀웨어 감염」(37.3%), 「시스템의 정지」(14.5%), 「랜섬웨어에 의한 데이터의 암호화」(12.0%), 「정보유출」(9.6%)이 상위에 올랐습니다.

「기타」에는 「직원의 메일 주소로부터 바이러스 메일이 송신되었다」나, 「스팸 메일의 송신처로 사용되었다」라고 하는 멀웨어 감염된 사례등이 있어습니다.

2021년 9월 실시한 비슷한 조사와 비교해도 순위에 약간의 변동은 있지만 상위 4개 항목에 변함이 없습니다.

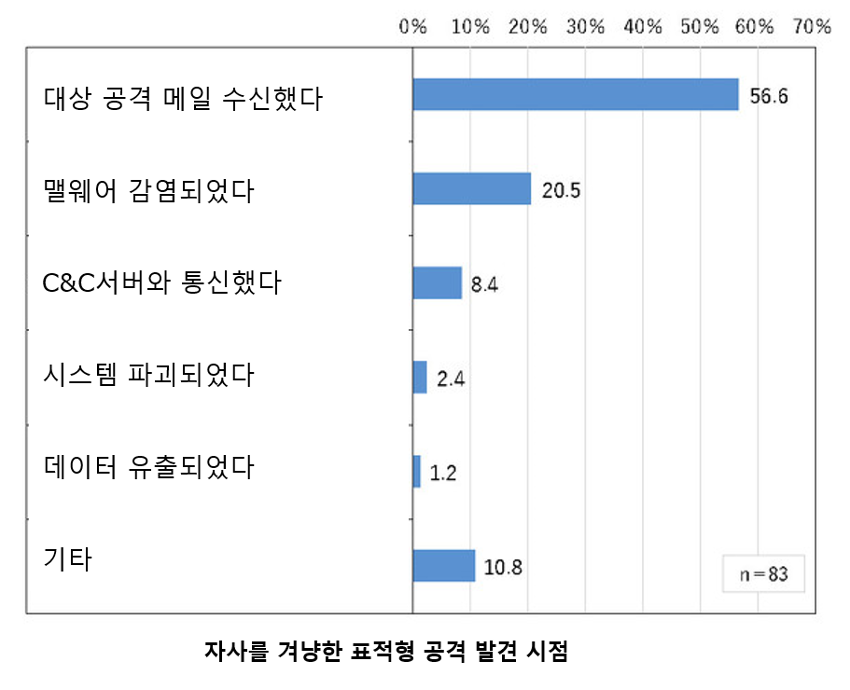

「공격을 어느 시점에서 발견할 수 있었는가」에 대해서는 「표적형 공격 메일을 수신했다」(56.6%)가 가장 많았으며, 그 다음으로는 「멀웨어에 감염되었다」(20.5%), 「C&C 서버와 통신했다」(8.4%)였습니다.

대부분은 경계점에서 발견, 대응하는 케이스가 많은 것 같지만, 멀웨어 감염이나 시스템 파괴 등, 실제 피해를 당한 후에야 발각에 이른 케이스도 적지 않았습니다.

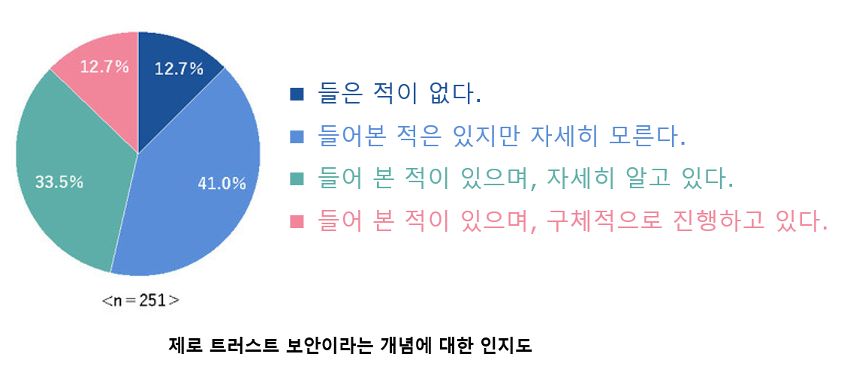

제로 트러스트 보안에 대한 인지도에 대해서는 ‘들어본 적이 있지만 개념이나 구체적인 대처에 대해서는 모른다'(41.0%), ‘들어본 적이 있고 개념이나 구체적인 대처에 대해 알고 있다'(33.5%), ‘들어본 적이 있고 구체적인 대처를 진행하고 있다'(12.7%), ‘들어본 적이 없다'(12.7%)로 인지도는 87.3%로 높았지만 개념이나 구체적인 대처의 내용은 모른다고 한 응답자는 그 절반을 차지했습니다.

코로나19 사태로 자택이나 클라우드 서비스 활용의 확산으로 기업 네트워크의 경계 자체가 모호해져 제로 트러스트 보안이 주목받게 된 것이지만, 응답자 결과에서도 제로 트러스트 보안에 대한 인지도가 향상되고 있어 의식의 변화를 알 수 있었습니다.

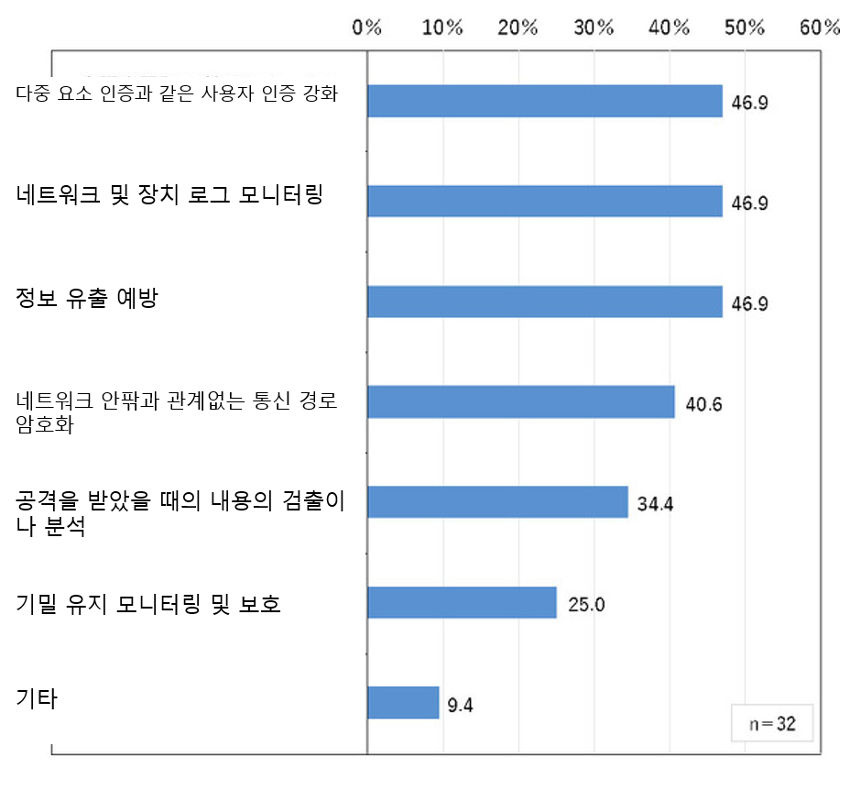

구체적인 제로 트러스트 시큐리티의 대처 내용으로서는 「다요소 인증 등의 유저 인증의 강화」(46.9%)나 「네트워크나 디바이스의 로그 감시」(46.9%), 「정보 누설의 방지」(46.9%) 등이 상위를 차지했습니다.

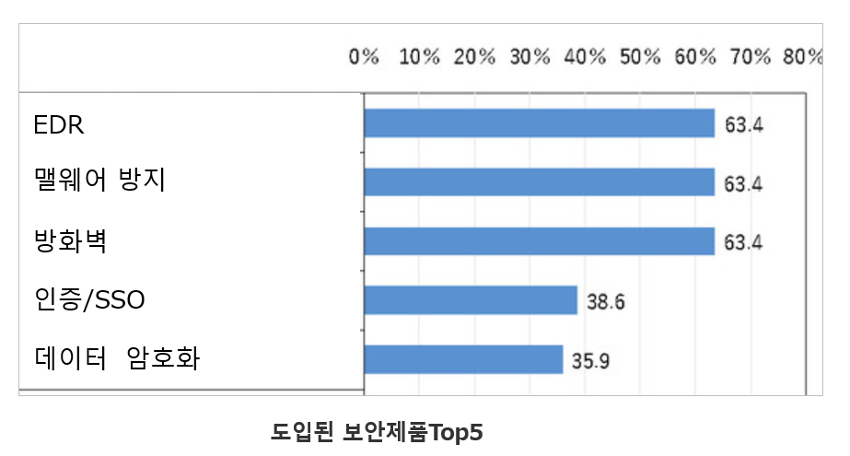

도입된 보안제품으로는 ‘EDR’, ‘방화벽’, ‘멀웨어 대책’이 63.4%로 동률 1위를 차지했고, 이어 ‘데이터 암호화'(35.9%)와 ‘인증/싱글 사인 온'(38.6%)이 뒤를 이었다.

‘EDR’은 2021년 9월 실시한 같은 조사에서의 도입률은 54.4%로 약 1년 만에 9%포인트 증가했습니다.

임직원이 자택이나 외출처의 네트워크 환경에서 업무를 하는 일이 증가한 지금, 직원의 단말기를 기점으로 위협이 사내에 침입할 위험이 높아졌습니다. 감염을 빠르게 검출 할 수 있는 EDR에 대한 기대가 쏠리고 있다고 생각됩니다.

요약

여전히 표적형 공격은 기업의 위협이 되고 있어 표적형 공격 메일을 수신해 악성코드 감염, 랜섬웨어 감염, 시스템 정지 등 업무에 큰 영향이 발생하고 있습니다.

코로나19 사태로 업무환경이 다양해지면서 기존 경계형 방어로는 대응이 어려워졌고, 그 대항책으로 제로 트러스트 보안 인지도가 향상되고 EDR 이용이 확대되고 있는 것으로 나타났습니다. EDR 운용 자체는 62%의 기업이 자사에서 운용하고 있다고 합니다.

아마 이용요금이 높은 편이기 때문에 대상 기업은 대기업이 될 것이라고 생각합니다만, 보안 피해를 입었을 때 침입 경로나 유출 정보의 조사, 위기 관리, 법적 조언 등을 원스톱으로 제공하는 서비스를 제공하는 기업도 나타나고 있습니다.